Petya

| Petya | |

|---|---|

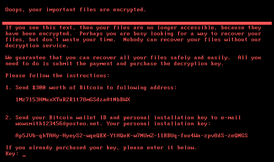

Экран после шифрования

(после перезагрузки системы) Экран после шифрования

(после перезагрузки системы) | |

| Тип | сетевой червь, ransomware, эксплойт |

| Год появления |

29 марта 2016 (первая версия); 27 июня 2017 (начало массовой атаки) |

| Используемое ПО |

уязвимость в SMB ОС Windows, эксплойты EternalBlue и EternalRomance[1], бэкдор DoublePulsar (предположительно) |

| Описание Symantec | |

| Описание Securelist | |

Petya (также известна как Petya.A, Petya.D[2], Trojan.Ransom.Petya, Petya Ransomware, PetrWrap[2], NotPetya[2], ExPetr, GoldenEye[2]) — вредоносная программа, сетевой червь и программа-вымогатель, поражающая компьютеры под управлением Microsoft Windows. Первые разновидности вируса были обнаружены в марте 2016 года[3][4].

Программа шифрует файлы на жёстком диске компьютера-жертвы, а также перезаписывает и шифрует MBR — данные, необходимые для загрузки операционной системы[5]. В результате все хранящиеся на компьютере файлы становятся недоступными. Затем программа требует денежный выкуп в биткойнах за расшифровку и восстановление доступа к файлам. При этом первая версия вируса шифровала не сами файлы, а MFT-таблицу — базу данных с информацией о всех файлах, хранящихся на диске[3]. Уплата выкупа является бесполезной, так как версия Petya 2017 года (названная NotPetya) не предполагает возможности расшифровки информации на жёстком диске, а уничтожает её безвозвратно[6][7].

История

Первые версии в 2016

Впервые вирус Petya был обнаружен в марте 2016 года. Компания «Check Point» тогда отметила, что, хотя ему удалось заразить меньше компьютеров, чем другим программам-вымогателям начала 2016 года, таким как CryptoWall, поведение нового вируса заметно отличается, благодаря чему он «немедленно был отмечен как следующий шаг в развитии программ-вымогателей»[8]. За восстановление доступа к файлам программа требовала от пользователя 0,9 биткойна (около 380 долларов США по состоянию на март 2016 года)[9]. Другую разновидность программы обнаружили в мае 2016 года. Она содержала дополнительную полезную нагрузку: если вирусу не удаётся получить права администратора для перезаписи MBR и последующего шифрования MFT, он устанавливает на зараженный компьютер другую вредоносную программу — Mischa, которая шифрует файлы пользователя напрямую (такая операция обычно не требует прав администратора), а затем требует выкуп в размере 1,93 биткойна (на тот момент — 875 долларов США)[10][11].

Массовое заражение в 2017

27 июня 2017 года началось массовое распространение новой модификации программы. На этот раз вирус использует те же уязвимости системы, что и WannaCry (к примеру, эксплойт EternalBlue от АНБ и бэкдор DoublePulsar), а за восстановление доступа к данным требует отправить 300 долларов в биткойнах[5]. Однако специалисты не рекомендуют пользователям идти на поводу у вымогателей, поскольку это всё равно не поможет им восстановить доступ к данным: электронный адрес, на который злоумышленники просят отправить данные после осуществления платежа, уже заблокирован провайдером[2][12]. По мнению главного инженера компании «McAfee» Кристиана Бика, эта версия была разработана так, чтобы распространяться максимально быстро[13]. В компании «ESET» заявили, что распространение вредоносной программы началось на Украине через популярное бухгалтерское программное обеспечение M.E.Doc[14]. Атаке подверглись энергетические компании[15], украинские банки[16], аэропорт Харькова[17], Чернобыльская АЭС[18], правительственные сайты. Национальный банк Украины опубликовал на своём сайте официальное заявление о хакерской атаке на банки страны и борьбе с ней[19]. Позднее стали появляться сообщения о хакерской атаке на российские банки, компании, предприятия: «Сбербанк», «Хоум Кредит», «Роснефть», «Башнефть»[20] и «Евраз»[21]. Также сообщения о заражении стали поступать из Италии, Израиля, Сербии, Венгрии, Румынии, Польши, Аргентины, Чехии, Германии, Великобритании, США, Дании, Нидерландов, Испании, Индии, Украины, Франции и Эстонии[14][22][23][24].

Согласно сообщениям киберполиции Украины, атака, вероятно, началась через механизм обновления бухгалтерского программного обеспечения M.E.Doc, которую по всей стране используют для подготовки и отправки налоговой отчетности[25]. Это может объяснить, почему пострадало большое количество украинских организаций, в том числе правительство, банки, государственные энергетические компании, киевский аэропорт и метро. Так, например, система радиационного мониторинга в Чернобыльской АЭС была отключена от сети, вынуждая сотрудников перейти на ручные счётчики и ручное управление в целом. Вторая волна эпидемии была воспроизведена фишинговой кампанией с вредоносными вложениями[23]. Сама компания M.E.Doc опровергает, что распространение вируса может быть связано с её файлами обновления[26]. Однако специалисты Microsoft подтверждают, что первые случаи заражения начались именно с установки обновления M.E.Doc[27].

Цели атаки

По мнению части аналитиков, вирус лишь маскируется под вымогателя, в то время как его истинная цель — не денежная выгода, а нанесение массового ущерба[6]. В пользу этого говорит тот факт, что версия вируса 2017 года (названная NotPetya) не предполагает возможности расшифровки информации на жёстком диске, а уничтожает её безвозвратно. К этому выводу пришёл, в частности, эксперт по информационной безопасности Мэтт Свише, а также специалисты Лаборатории Касперского. Вирусный аналитик Маркус Хатчинс, который в мае 2017 года случайно остановил распространение сетевого червя WannaCry, также допускает, что целью кибератаки был массовый сбой систем, а не получение выкупа, но при этом отрицает, что необратимые повреждения жесткого диска были спланированы злоумышленниками заранее[6]. Исследователь кибербезопасности Николас Уивер выдвинул следующую гипотезу: Petya был «преднамеренной, злонамеренной, разрушительной атакой или, возможно, испытанием, замаскированным под вымогательство»[28]. Специалист под псевдонимом Grugq отметил, что первая версия вируса была «преступным предприятием с целью вымогательства денег», но новая версия явно предназначена не для этого[29]. Он также добавил:

Вероятнее всего, этот червь предназначен для быстрого распространения и нанесения максимального ущерба с помощью правдоподобного, на первый взгляд, вымогательства.

К тому же, механизм вымогательства вредоносного ПО сконструирован неумело и являлся вовсе бесполезным: единственный адрес плохо зашифрован, то есть движение денег можно отследить. Ещё одной недоработкой можно отметить требование отправить 60-значный персональный идентификационный ключ, который невозможно cкопировать в буфер обмена[23]. Более того, специалисты Лаборатории Касперского выяснили, что в новой версии вируса этот ключ — ничего не значащий набор случайных символов[2]. Это может говорить о том, что создатели вируса, скорее всего, и не собирались расшифровывать данные.

Поскольку основной удар кибератаки пришёлся на Украину, существует гипотеза о том, что эта атака является политически мотивированной. В пользу этой версии говорит и то, что 28 июня — День Конституции на Украине[30][31].

По заключению ряда специалистов, к возникновению и распространению вируса NotPetya имеют отношение российские спецслужбы, а скорее всего — Главный центр специальных технологий Главного управления Генерального штаба Вооружённых сил (в/ч 74455)[32]. Предполагается, что офицеры этой организации взломали веб-сайт украинской компании Linkos Group, которая занимается разработкой и поставками программного обеспечения для автоматизации бизнес-процессов. Доступ во внутренние сети этой компании дал возможность установить скрытые бэкдоры на тысячи компьютеров по всему миру, которые были использованы для распространения вируса Not Petya. Распространяясь как лесной пожар, этот вирус парализовал работу множества транснациональных корпораций, среди которых были Maersk Line, Saint Gobain, Mondelez, Reckitt Benckiser, TNT Express. В Российской Федерации от него пострадала компания «Роснефть». Полная сумма ущерба, нанесённая этим вирусом, оценивается в 10 млрд долларов США[33].

Защита

Большинство крупных антивирусных компаний заявляют, что их программное обеспечение обновлено, чтобы активно обнаруживать и защищать от заражений вируса: например, продукты компании Symantec используют сигнатуры обновлённой версии 20170627.009[5]. Лаборатория Касперского также заявляет, что её программное обеспечение готово к обнаружению вредоносного ПО и защите от него[2]. Кроме того, актуальные обновления Windows исправляют уязвимость EternalBlue, что позволяет остановить один из основных способов заражения, а также защитить пользователей от будущих атак с разного рода полезными нагрузками[34].

Для этой вредоносной атаки был обнаружен ещё один вектор защиты. Petya проверяет наличие файла perfc.dat, находящегося в системной папке только для чтения. Если он обнаружит этот файл, то не будет запускать шифрование программного обеспечения и информации.[35] Однако такая «вакцина» на самом деле не предотвращает заражение: вредоносное ПО по-прежнему будет использовать «точку опоры» на заражённом ПК, с целью распространиться в другие компьютерные системы через локальную сеть[23].

Название

По мнению части аналитиков, называть новую угрозу «Petya», строго говоря, неверно. Вредоносное ПО действительно обладает значительным количеством кода с более старой областью, предназначенной для вымогательства, которая идентифицируется антивирусными системами, как Petya. Однако уже через несколько часов после начала эпидемии, некоторые исследователи по информационной безопасности заметили, что это сходство весьма поверхностно[29]. Исследователи из Лаборатории Касперского отказались называть вредоносную программу «Petya» — вместо этого они используют термины New Petya, NotPetya, ExPetr[2]. Распространяются и другие варианты этого названия — Petna, Pneytna и прочие. Кроме того, другие исследователи, которые самостоятельно обнаружили вредоносное ПО, определили его совсем другими названиями: например, румынская компания Bitdefender назвала его Goldeneye[23]. С другой стороны, американская компания Symantec считает новую угрозу разновидностью вируса Petya, не присваивая ей какого-то другого названия[5].

См. также

- Хакерские атаки на Украину (2017)

- WannaCry

- Bad Rabbit (вирус шифровальщик)

- EternalRocks

- DoublePulsar

- EternalBlue

Примечания

- ↑ ExPetr интересуется серьезным бизнесом. blog.kaspersky.ru. Дата обращения: 28 июня 2017. Архивировано 12 июля 2017 года.

- ↑ 2,0 2,1 2,2 2,3 2,4 2,5 2,6 2,7 Новая эпидемия шифровальщика Petya / NotPetya / ExPetr. Kaspersky Lab. Дата обращения: 28 июня 2017. Архивировано 27 июня 2017 года.

- ↑ 3,0 3,1 Petya ransomware eats your hard drives. Kaspersky Lab (30 марта 2016). Дата обращения: 27 июня 2017. Архивировано 29 июня 2017 года.

- ↑ Ransom.Petya. Symantec | United States (29 марта 2016). Дата обращения: 27 июня 2017. Архивировано 11 июля 2017 года.

- ↑ 5,0 5,1 5,2 5,3 Petya ransomware outbreak: Here’s what you need to know, Symantec Security Response. Архивировано 29 июня 2017 года. Дата обращения 27 июня 2017.

- ↑ 6,0 6,1 6,2 Петя стирает память. Вирус Petya безвозвратно удаляет файлы пользователя. Газета.Ру (29 июня 2017). Дата обращения: 29 июня 2017. Архивировано 29 июня 2017 года.

- ↑ Метод восстановления данных с диска, зашифрованного NotPetya с помощью алгоритма Salsa20 (рус.). Архивировано 7 июля 2017 года. Дата обращения 7 июля 2017.

- ↑ Decrypting the Petya Ransomware. Check Point Blog (11 апреля 2016). Дата обращения: 28 июня 2017. Архивировано 30 июня 2017 года.

- ↑ Вымогатель Petya шифрует жесткие диски. blog.kaspersky.ru. Дата обращения: 28 июня 2017. Архивировано 11 июля 2017 года.

- ↑ Constantin, Lucian. Petya ransomware is now double the trouble (англ.), Network World. Архивировано 31 июля 2017 года. Дата обращения 28 июня 2017.

- ↑ Вместе с шифровальщиком Petya теперь поставляется вымогатель Mischa. blog.kaspersky.ru. Дата обращения: 28 июня 2017. Архивировано 9 февраля 2017 года.

- ↑ Hacker Behind Massive Ransomware Outbreak Can't Get Emails from Victims Who Paid (англ.). Motherboard. Дата обращения: 28 июня 2017. Архивировано 28 июня 2017 года.

- ↑ Burgess, Matt. What is the Petya ransomware spreading across Europe? WIRED explains (англ.), WIRED UK. Архивировано 31 декабря 2017 года. Дата обращения 28 июня 2017.

- ↑ 14,0 14,1 Лаборатория ESET назвала Украину источником заражения вирусом Petya (рус.), Interfax.ru (28 июня 2017). Архивировано 29 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ "Киевэнерго" подверглось хакерской атаке, проблемы ощутило и "Укрэнерго", Интерфакс-Украина. Архивировано 30 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ Неизвестные хакеры заблокировали компьютеры Ощадбанка в Киеве и вымогают биткоины. strana.ua. Дата обращения: 28 июня 2017. Архивировано 16 декабря 2021 года.

- ↑ Аэропорт Харькова из-за хакерской атаки перешел на регистрацию в ручном режиме (рус.), Interfax.ru (28 июня 2017). Архивировано 29 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ Из-за кибератак мониторинг Чернобыльской АЭС перевели в ручной режим (недоступная ссылка). Новости Mail.Ru. Дата обращения: 28 июня 2017. Архивировано 1 августа 2017 года.

- ↑ НБУ попередив банки та інших учасників фінансового сектору про зовнішню хакерську атаку (недоступная ссылка). bank.gov.ua. Дата обращения: 28 июня 2017. Архивировано 29 июня 2017 года.

- ↑ Вирус «Петя.А» уже атаковал компьютеры десятка крупных компаний, Пятый канал. Дата обращения 28 июня 2017.

- ↑ Наталья Селиверстова. Информационная система Evraz подверглась хакерской атаке, РИА Новости (27 июня 2017). Архивировано 1 августа 2017 года. Дата обращения 17 июля 2017.

- ↑ ФОТО: Все магазины Ehituse ABC закрыты из-за международной кибератаки, RUS Delfi (28 июня 2017). Архивировано 30 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ 23,0 23,1 23,2 23,3 23,4 Solon, Olivia. What is the Petya ransomware attack, and how can it be stopped? (англ.), The Guardian (27 June 2017). Архивировано 30 мая 2019 года. Дата обращения 28 июня 2017.

- ↑ Huge cyber attack spreading across the world (англ.), The Independent (27 June 2017). Архивировано 27 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ Cyberpolice Ukraine. Це ПЗ має вбудовану функцію оновлення, яка періодично звертається до серверу http://upd.me-doc.com.ua за допомогою User Agent "medoc1001189".. @CyberpoliceUA (27 июня 2017). Дата обращения: 28 июня 2017.

- ↑ M.E.Doc. www.facebook.com. Дата обращения: 28 июня 2017. Архивировано 27 июня 2017 года.

- ↑ New ransomware, old techniques: Petya adds worm capabilities (англ.), Windows Security. Архивировано 28 июня 2017 года. Дата обращения 28 июня 2017.

- ↑ ‘Petya’ Ransomware Outbreak Goes Global — Krebs on Security (англ.). krebsonsecurity.com. Дата обращения: 28 июня 2017. Архивировано 13 февраля 2021 года.

- ↑ 29,0 29,1 the grugq. Pnyetya: Yet Another Ransomware Outbreak. the grugq (27 июня 2017). Дата обращения: 28 июня 2017. Архивировано 28 июня 2017 года.

- ↑ Lee, David. 'Vaccine' created for huge cyber-attack (англ.), BBC News (28 June 2017). Архивировано 17 августа 2019 года. Дата обращения 28 июня 2017.

- ↑ Cyberattack Hits Ukraine Then Spreads Internationally. The New York Times (27 июня 2017). Дата обращения: 28 июня 2017. Архивировано 27 июня 2017 года.

- ↑ Smeets, 2022, Table 4.2.

- ↑ Smeets, 2022, Type I actor.

- ↑ Microsoft release Wannacrypt patch for unsupported Windows XP, Windows 8 and Windows Server 2003 - MSPoweruser (англ.), MSPoweruser (13 May 2017). Архивировано 29 мая 2020 года. Дата обращения 28 июня 2017.

- ↑ P. T. Security. #StopPetya We have found local “kill switch” for #Petya: create file "C:\Windows\perfc"pic.twitter.com/zlwB8Zimhv. @PTsecurity_UK (27 июня 2017). Дата обращения: 7 июля 2017. Архивировано 8 июля 2017 года.

Литература

- Smeets, Max. No Shortcuts : Why States Struggle to Develop a Military Cyber-Force : [англ.]. — 2022. — 296 p. — ISBN 9781787388710.